Description

Secure Application Development Workshop 3-4 ตุลาคม 2567

ในคอร์สนี้เราจะเรียนรู้กระบวนการพัฒนา application ให้มีความปลอดภัย รวมถึง security development lifecycle, secure design principles, secure coding, data security, … เขียนแบบไหนถูกแฮกและเขาแฮกยังไง ผลกระทบจากการถูกแฮกและข้อจำกัดในการแฮกของช่องโหว่แต่ละประเภทเป็นอย่างไร ในคอร์สนี้มุ่งเน้นไปที่การลงมือทำเป็นหลัก ผู้เข้าร่วมอบรมจะได้ลองแฮกโค้ดที่มีช่องโหว่รูปแบบต่างๆใน labs ที่ทาง MAYASEVEN เตรียมให้และแก้ไขโค้ดนั้นให้ปลอดภัย เพื่อให้สามารถนำความรู้ไปประยุกต์ใช้ในการเขียนโค้ดให้มีความปลอดภัยมากขึ้น โดยโค้ดตัวอย่างและ labs จะมีทั้งภาษา JavaScript, PHP, Java, .Net, C/C++ เพราะบางรูปแบบช่องโหว่เกิดขึ้นได้กับหลายภาษา บางรูปแบบช่องโหว่เกิดขึ้นได้เฉพาะกับบางภาษาเท่านั้น

ผู้เข้าร่วมอบรมควรมีพื้นฐานอะไรบ้าง?

+ มีพื้นฐานการเขียนโปรแกรมภาษาใดภาษาหนึ่ง

คอร์สนี้เหมาะกับใคร?

+ Software Developers

+ Quality Assurance/Testers

+ Project Managers

+ Product Managers

+ Penetration Testers

+ Security Engineers

+ Information Security Professionals

+ IT Managers

+ Compliance Officers

+ DevOps Engineers

+ DevSecOps Engineers

สิ่งที่ผู้เข้าร่วมอบรมจะได้รับ

+ Framework ในการพัฒนา application ให้ปลอดภัย เรียนเสร็จนำกลับไปปรับใช้กับที่ทำงานได้เลย

+ ผู้เข้าร่วมอบรมสามารถเขียนโปรแกรมได้ปลอดภัยมากขึ้น

+ เอกสารประกอบการอบรม

+ ไฟล์ประกอบการอบรม ( labs, …)

+ กลุ่ม Facebook ศิษย์เก่าในการแลกเปลี่ยนความรู้และถามตอบเนื้อหาในส่วนที่ไม่เข้าใจหลังการอบรม

สิ่งที่ผู้เข้าร่วมอบรมต้องเตรียมมาเพื่อทำแลป:

+ Notebook

+ Ram >= 8 GB

+ Harddisk Free space >= 50 GB

+ Vmware Workstation (latest version)

ระยะเวลาอบรม: สองวัน (9.00-17.00 น)

จำนวนผู้เรียน 30 ท่าน

วิทยากร: Nop Phoomthaisong

ประวัติการศึกษา: ปริญญาตรี วิศวกรรมคอมพิวเตอร์ มหาวิทยาลัยขอนแก่น

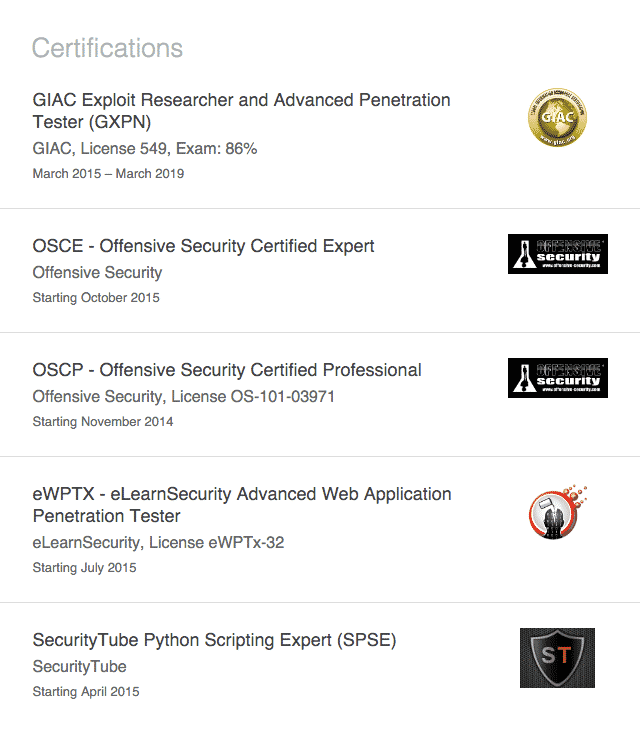

ใบรับรอง: CISSP-ISSAP, CISSP, CSSLP, eCXD, eWPTX, eMAPT, GXPN, OSWE, OSCE, OSCP, SPSE

ประวัติการทำงาน: ทำงานเกี่ยวกับงานเจาะระบบ, ค้นหาช่องโหว่ใหม่ๆ, สร้างเครื่องมือที่ใช้ในงานเจาะระบบ รวมถึงเป็นวิทยากรให้องค์กรต่างๆและเป็นวิทยากรคอร์สอบรมของมายาเซเว่นทุกคอร์สมาตั้งแต่ก่อตั้ง

Day 1

1. Foundations of Information Security

2. Determining the Right Level of Security

3. Secure Design Principles and Concepts

4. Security Development Lifecycle

5. Secure Coding Practices

6. Effective Threat Modeling Techniques

7. Integrating Security into Development with DevSecOps

8. Application Security Myths

9. Top Application Vulnerabilities in Thailand

10. Broken Access Control

Day 2

1. Cryptographic Failures

2. Injection

3. Insecure Design

4. Security Misconfiguration

5. Vulnerable and Outdated Components

6. Identification and Authentication Failures

7. Software and Data Integrity Failures

8. Security Logging and Monitoring Failures

9. Server-Side Request Forgery (SSRF)

10. Memory Related Vulnerabilities (Bonus)

11. More Labs and Challenges